DNS ist wichtig. Ohne DNS läuft nicht im Netz. Was DNS macht und wie es funktioniert kann bei Wikipedia nachgelesen werden. Viele DNS Server, welche z.B. die Provider verteilen, sind meistens langsam und filtern auch teilweise. Daher nutzen die meisten alternative DNS Server… Der Google DNS hat 8.8.8.8, der Quad9 hat 9.9.9.9 und der von...

Kategorie: Network

Neue öffentliche DNS Server

Jetzt gibt es eine Alternative für die Google DNS-Server (8.8.8.8 & 8.8.4.4) von Quad9 (IBM). Ich habe die gerade mal getestet und die sind in meinem Fall sogar schneller als die von Google oder OpenDNS. Quad9 stellt nicht nur einfach öffentliche DNS-Server zu Verfügung, sondern bietet auch gleich ein Latte an Features für diese an....

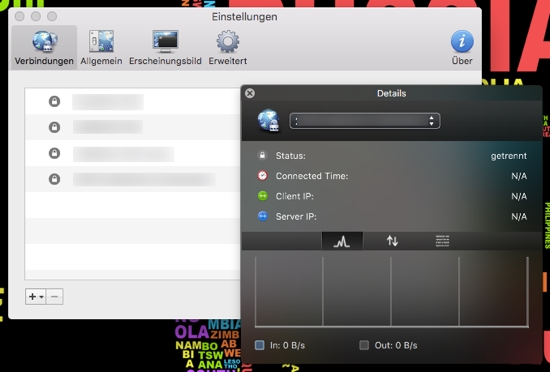

OpenVPN Client Mac: Viscosity

Da ich mit Tunnelblick unzufrieden bin, habe ich nach einem neuen OpenVPN-Client für Macosx gesucht und auch gefunden: Viscosity (Preis: 9$) Dieser Client ist zwar nicht OpenSource, aber dafür kann man Quick & Dirty Einstellungen vornehmen, sofern das vor Ort von Nöten (z.B. Proxy-Einstellungen) ist. Ohne gleich per Editor in die Konfigurations-Files gehen zu müssen. Hier...

Öffentliche DNS Liste

Letztens mal wieder öffentliche DNS Server gesucht, weil ich mit den Antworten vom zugewiesenen DNS-Server nicht einverstanden war. Also falls jemand welche sucht: xiala.net 77.109.148.136, 77.109.148.137, 2001:1620:2078:136::, 2001:1620:2078:137:: censurfridns.dk 91.239.100.100, 2001:67c:28a4::, 89.233.43.71, 2002:d596:2a92:1:71:53:: OpenNIC: 216.87.84.211, 23.90.4.6 Public-Root: 199.5.157.131, 208.71.35.137 Google: 8.8.8.8, 8.8.4.4, 2001:4860:4860::8888, 2001:4860:4860::8844 Comodo Secure DNS: 8.26.56.26, 8.20.247.20 OpenDNS Home: 208.67.222.222, 208.67.220.220 SmartViper: 208.76.50.50,...

Mac OS X: Tor Netzwerk nutzen

Seit einigen Monaten bin ich fast ausschließlich mit Macs unterwegs und muss mir für bestimmte Sachen immer wieder mal meine Umgebung anpassen. So auch für meine Tor-Nutzung. Was TOR ist sollte inzwischen jedem bekannt sein. Aber kurz gesagt: „Tor ist ein Netzwerk zur Anonymisierung von Verbindungsdaten.“ Schön erklärt es auch das Video vom Tor Project: Früher habe...

So wird SSLv3 deaktiviert: Apache, Nginx, Postfix, Dovecot, Chrome, Firefox & IE

Seitdem vergangenen Wochenende ist nun öffentlich bekannt geworden, dass SSLv3 eine Lücke hat und es dafür keinen Patch mehr geben wird. Daher ist man besser beraten, wenn man SSLv3 (ca. 18 Jahr alt) deaktiviert und auf TLS (ca. 15 Jahre alt) setzt. Jetzt gilt es sich vor einem möglichen POODLE-Angriff zu schützen. Ein paar Tweets...